Sicherheit bei Zoom

Sicherheit bei Zoom

Erfahren Sie, warum Millionen von Menschen und Organisationen uns ihre Kommunikation anvertrauen.

Sicherheitsüberblick

Datenschutz und Sicherheit stehen für uns bei Zoom an erster Stelle. Finden Sie Ressourcen und erfahren Sie, wie Zoom arbeitet, um Ihre Daten zu sichern und Ihre Privatsphäre zu schützen.

Schutz Ihrer Meetings

Zoom bietet verschiedene Tools zum Schutz Ihrer Meetings und hilft bei der Verwaltung der Teilnehmeraktivitäten, dem Informationsaustausch und mehr.

Schutz Ihrer Daten

Die Kommunikation erfolgt über TLS und Meeting-, Webinar- und Messaging-Inhalte werden mit dem 256-Bit-AES-Standard (Advanced Encryption Standard) mit optionaler Ende-zu-Ende-Verschlüsselung verschlüsselt.

Schutz Ihrer Privatsphäre

Zoom verpflichtet sich, Ihre Privatsphäre zu schützen. Wir haben Richtlinien und Kontrollen entwickelt, um die Erfassung, Verwendung und Offenlegung Ihrer Daten zu schützen.Schutz Ihrer Meetings

Die folgenden Sicherheitsfunktionen für Meetings stehen dem Host während des Meetings zur Verfügung:

- Sie können ein Meeting durch Verschlüsselung sichern.

- Sie können Warteräume für Teilnehmer erstellen.

- Sie können verlangen, dass der Host anwesend ist, bevor das Meeting beginnt.

- Ausschluss einzelner oder aller Teilnehmer

- Aktivitäten von Teilnehmern sperren

- Sie können ein Meeting sperren.

- Wasserzeichen für Bildschirmfreigaben

- Audiosignaturen

- Aktivierung/Deaktivierung eines oder aller Teilnehmer für die Aufzeichnung

- Vorübergehendes Anhalten der Bildschirmfreigabe bei Öffnen eines neuen Fensters

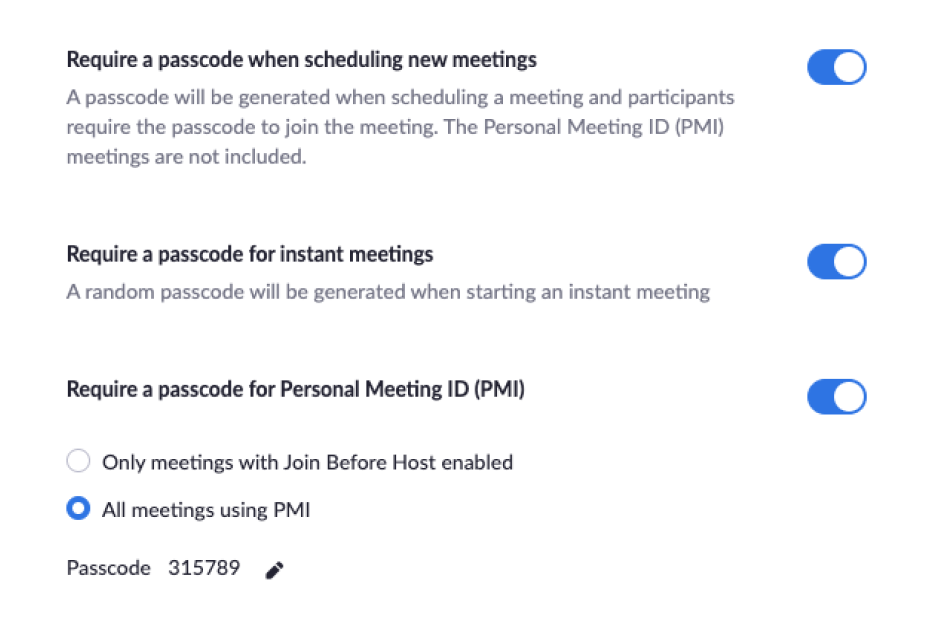

- Verwenden Sie ein Kennwort, um Ihr Meeting zu schützen.

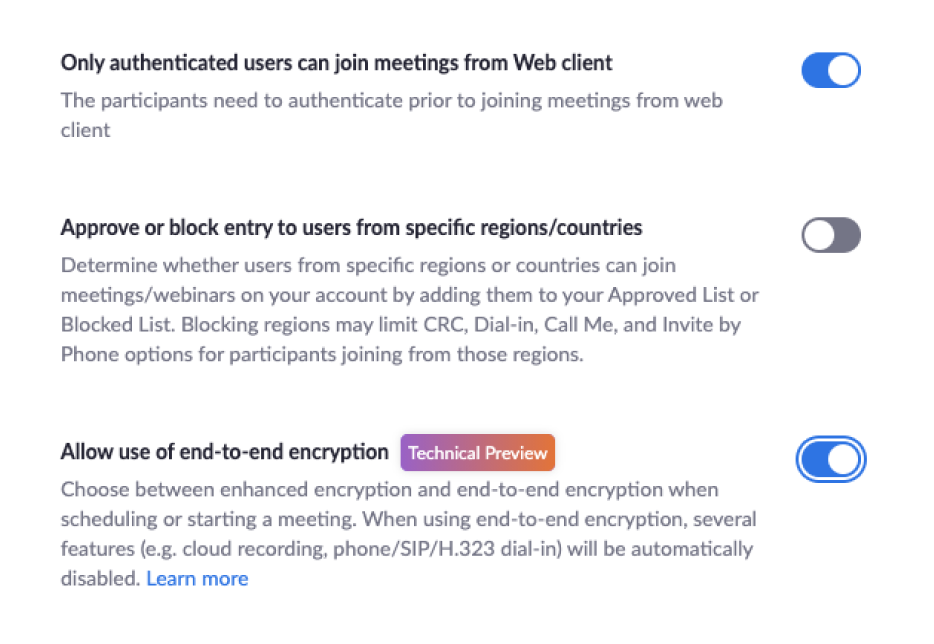

- Erlauben Sie nur Personen mit einer bestimmten E-Mail-Domäne teilzunehmen.

Schutz Ihrer Daten

Verschlüsselung: Schützen Sie Ihr Event durch die Verschlüsselung der in der Sitzung verwendeten Video-, Audio- und Bildschirmfreigabe-Inhalte. Diese Inhalte werden bei der Übertragung durch den Verschlüsselungsstandard Advanced Encryption Standard (AES) 256 geschützt, der einen einmaligen Schlüssel speziell für diese Sitzung verwendet, wenn ein Zoom Client genutzt wird.

Wenn die End-to-End-Verschlüsselung aktiviert ist, wird sichergestellt, dass die Kommunikation zwischen allen Meeting-Teilnehmern eines bestimmten Meetings mit kryptografischen Schlüsseln verschlüsselt wird, die nur den Geräten dieser Teilnehmer bekannt sind. Dadurch wird sichergestellt, dass keine dritte Partei – einschließlich Zoom – Zugriff auf die privaten Schlüssel des Meetings hat.

Die Aktivierung der erweiterten Chat-Verschlüsselung ermöglicht eine sichere Kommunikation, bei der nur der vorgesehene Empfänger die gesicherte Nachricht lesen kann. Zoom verwendet sowohl asymmetrische als auch symmetrische Algorithmen, um die Chatsitzung zu verschlüsseln. Private Schlüssel werden auf dem Gerät generiert und werden nicht geteilt. Dies stellt sicher, dass die Sitzung nicht abgehört oder manipuliert werden kann.

Aufzeichnungen von Sprachnachrichten per Zoom Phone werden in der Zoom Cloud verarbeitet und gespeichert und können über den gesicherten Zoom Client verwaltet werden.

Aufzeichnungen können mit der lokalen Aufzeichnungsoption auf dem lokalen Gerät des Hosts oder mit der Cloud-Aufzeichnungsoption (für zahlende Kunden) in der Zoom Cloud gespeichert werden.

- Lokaler Aufzeichnungsspeicher: Aufzeichnungen, die lokal auf dem Gerät des Hosts gespeichert sind, können auf Wunsch mit verschiedenen kostenlosen oder im Handel erhältlichen Tools verschlüsselt werden.

- Speicherung von Cloud-Aufzeichnungen: Cloud-Aufzeichnungen werden nach Beendigung des Meetings in der Zoom Cloud verarbeitet und gespeichert. Die Kontoinhaber legen fest, ob die Aufzeichnungen durch ein Kennwort geschützt werden sollen. Die Aufzeichnungen werden sowohl im Video-/Audio-Format als auch nur im Audio-Format gespeichert.

- Wenn ein Meeting-Host die Cloud-Aufzeichnung und Audioaufzeichnungen aktiviert, werden beide verschlüsselt gespeichert. Der Kontoinhaber sowie alle von ihm genehmigten Benutzer und Apps können auf die in der Zoom Cloud gespeicherten verschlüsselten Inhalte zugreifen. (Auf entsprechende Aufforderung des Kontoinhabers kann auch Zoom zu Problembehebungszwecken auf gespeicherte verschlüsselte Inhalte zugreifen.)

- Wenn der Host eines Meetings Dateiübertragung via Chat im Meeting aktiviert, werden diese freigegebenen Dateien verschlüsselt gespeichert und innerhalb von 31 Tagen nach Beendigung des Meetings wieder gelöscht.

Durch Audiosignatur werden die persönlichen Informationen eines Benutzers als lautloses Wasserzeichen eingebettet, wenn dieser ein Meeting aufzeichnet. Wenn eine Audiodatei unerlaubt freigegeben wird, kann Zoom dabei helfen, den Teilnehmer zu identifizieren, der das Meeting aufgezeichnet hat.

Wasserzeichen-Screenshot überlagert den freigegebenen Inhalt, der angeschaut wird, und das Video der Person, die ihren Bildschirm freigegeben hat, mit einem Bild, das aus einem Teilstück der E-Mail-Adresse des Meeting-Teilnehmers besteht.

Authentifizierungsmethoden

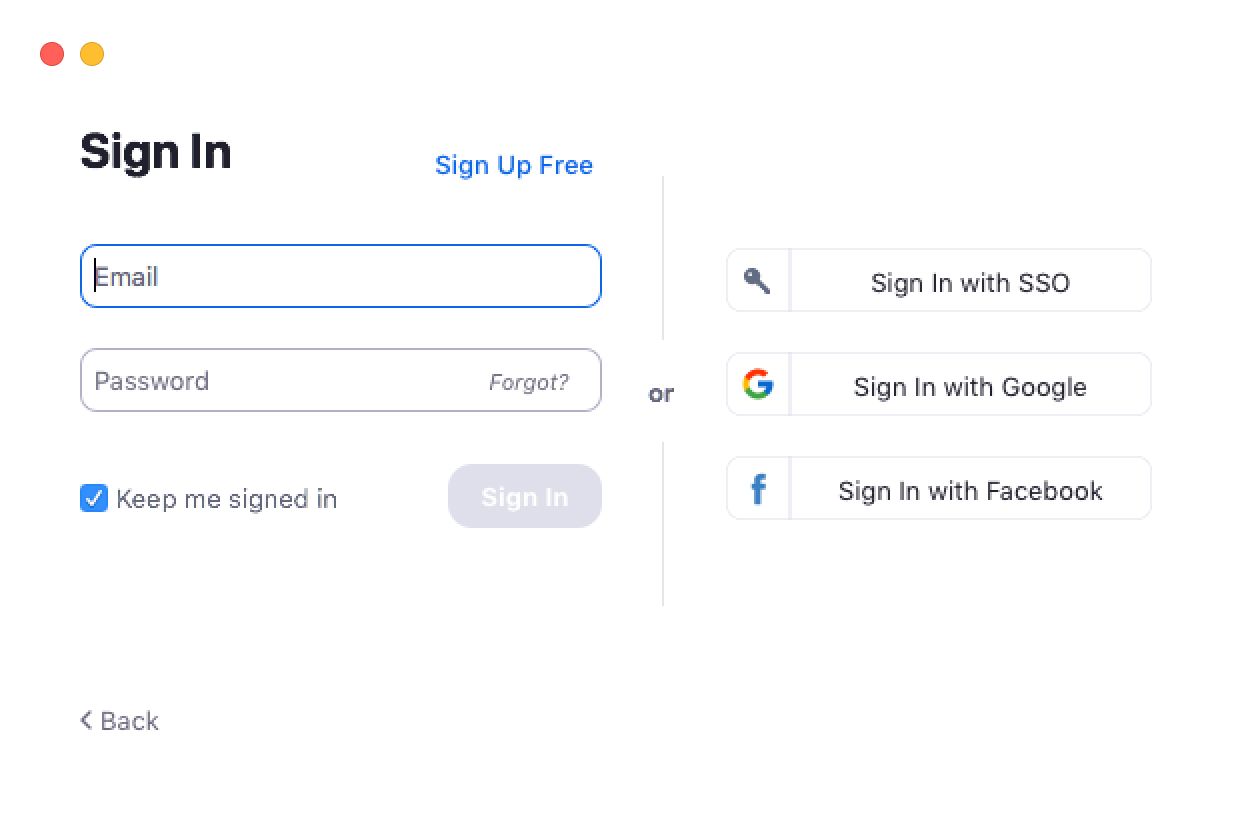

Zoom bietet eine Reihe von Authentifizierungsmethoden wie SAML, OAuth und/oder auf einem Passwort basierend, die individuell für ein Konto aktiviert/deaktiviert werden können. Benutzer, die sich mit Benutzernamen und Kennwort authentifizieren, können auch die Zwei-Faktor-Authentifizierung (2FA) als zusätzliche Sicherheitsebene für die Anmeldung aktivieren.

Zoom arbeitet mit Okta sowie anderen führenden Enterprise Identity Management-Plattformen wie Centrify, Microsoft Active Directory, Gluu, OneLogin, PingOne, Shibboleth, Symplified und vielen anderen zusammen. Zoom kann Attribute zuordnen, um einen Benutzer einer anderen Gruppe mit Funktionsbedienelementen zuzuweisen.

Die OAuth-basierte Bereitstellung funktioniert mit Google oder Facebook OAuth für die sofortige Bereitstellung. Zoom bietet zudem einen API-Call als Vorabbereitstellung für Benutzer von beliebigen Datenbank-Backends.

Darüber hinaus kann Ihre Organisation oder Universität Benutzer mit verwalteten Domains automatisch zu Ihrem Konto hinzufügen. Sobald Ihre Anwendung für verwaltete Domains genehmigt wurde, werden alle vorhandenen und neuen Benutzer mit Ihrer E-Mail-Domain Ihrem Konto hinzugefügt.

Zertifizierungen, Standards und Bescheinigungen von Zoom

Klicken Sie hier, um mehr über die Zertifizierungen, Standards und Bescheinigungen von Zoom zu erfahren.

Sicherheitsressourcen

Weitere Informationen finden Sie in unseren Sicherheits-Ressourcen.

Haben Sie Sicherheitsfragen oder -probleme?

Wenn Sie glauben, eine Sicherheitsschwachstelle bei Zoom gefunden zu haben, schauen Sie sich bitte unsere Richtlinie zur Offenlegung von Schwachstellen an. Lesen Sie mehr über Sicherheitspraktiken, die Datenschutzerklärung, Nutzungsbedingungen und den DSGVO-Hinweis.